Rubano iPhone e distruggono vite: come difendersi dal nuovo attacco informatico - Cyber Security 360

Spia e fatti spiare | I messaggi d'emergenza IT-Alert non violano la privacy ma in compenso possono scatenare il caos

Telefoni Android localizzabili da spenti, che cos'è la nuova funzione Pixel Power-off Finder - la Repubblica

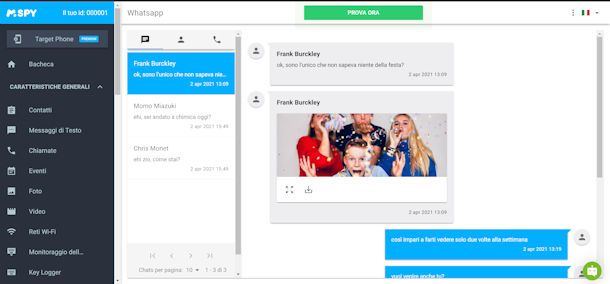

mSpy: cos'è e come funziona la migliore app per il monitoraggio degli smartphone - Cyber Security 360

/img_04.png?width=350&name=img_04.png)